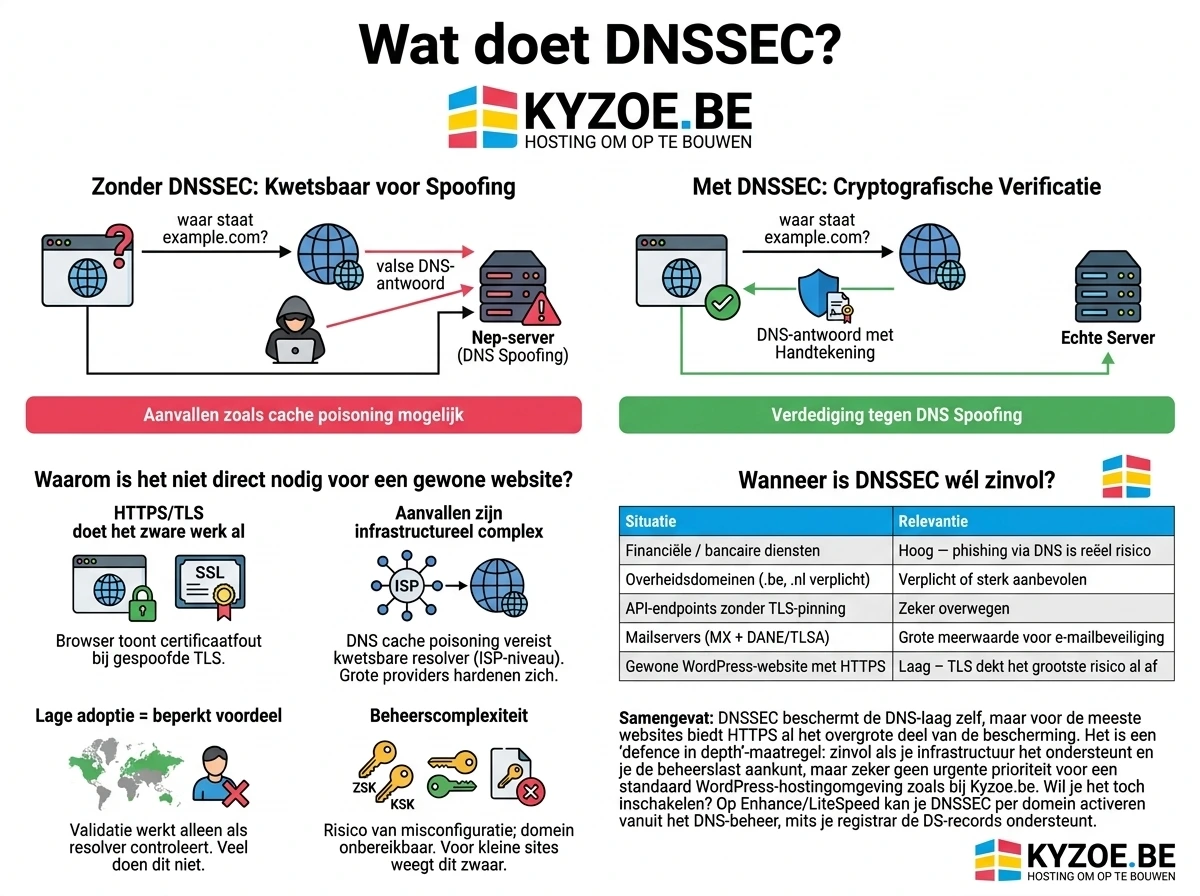

Wat doet DNSSEC?

DNSSEC (DNS Security Extensions) voegt een digitale handtekening toe aan DNS-records. Het beschermt tegen DNS spoofing / cache poisoning: aanvallen waarbij een kwaadaardige partij valse DNS-antwoorden injecteert zodat gebruikers naar een nep-server worden gestuurd in plaats van de echte.

Zonder DNSSEC: browser vraagt “waar staat example.com?” → antwoord kan vervalst worden Met DNSSEC: antwoord wordt cryptografisch geverifieerd → vervalsing valt op

Waarom is het niet direct nodig voor een gewone website?

1. HTTPS/TLS doet het zware werk al De meeste websites gebruiken HTTPS met een geldig SSL-certificaat. Zelfs als een aanvaller via DNS spoofing verkeer omlegt naar zijn server, kan hij het TLS-certificaat van jouw domein niet nabootsen. De browser toont dan een certificaatfout, en de aanval mislukt zichtbaar.

2. Aanvallen zijn infrastructureel complex DNS cache poisoning vereist toegang tot een kwetsbare resolver (ISP-niveau of hoger). Het is geen aanval die een gewone hacker zomaar uitvoert. Grote DNS-providers (Cloudflare, Google) hardenen hun resolvers bovendien actief.

3. Lage adoptie = beperkt voordeel Validatie werkt alleen als de gebruiker een DNSSEC-validerende resolver gebruikt. Lang niet alle ISP’s en bedrijfsnetwerken doen dit. Zelfs een perfect ondertekend domein biedt geen bescherming als de resolver de handtekening nooit controleert.

4. Beheerscomplexiteit DNSSEC introduceert sleutelbeheer (ZSK/KSK), key rollovers, en hogere DNS-payload. Een verkeerde configuratie of een vergeten key rollover kan je domein volledig onbereikbaar maken. Het risico van misconfiguratie weegt voor kleine sites soms zwaarder dan de veiligheidswinst.

Wanneer is DNSSEC wél zinvol?

| Situatie | Relevantie |

|---|---|

| Financiële / bancaire diensten | Hoog — phishing via DNS is reëel risico |

| Overheidsdomeinen (.be, .nl verplicht) | Verplicht of sterk aanbevolen |

| API-endpoints zonder TLS-pinning | Zeker overwegen |

| Mailservers (MX + DANE/TLSA) | Grote meerwaarde voor e-mailbeveiliging |

| Gewone WordPress-website met HTTPS | Laag – TLS dekt het grootste risico al af |

Samengevat

DNSSEC beschermt de DNS-laag zelf, maar voor de meeste websites biedt HTTPS al het overgrote deel van de bescherming die DNSSEC zou toevoegen. Het is een “defence in depth”-maatregel: zinvol als je infrastructuur het ondersteunt en je de beheerslast aankunt, maar zeker geen urgente prioriteit voor een standaard WordPress-hostingomgeving zoals bij Kyzoe.be.

Wil je het toch inschakelen? Stuur ons een e-mail en wij zullen dat voor je doen. Houdt er rekening mee dat een verzoek omactivering tot 48 uur kan duren.